IT Proactivo - Soluciones IT para Empresas en Ecuador y Latam

IT Proactivo - Soluciones IT para Empresas en Ecuador y Latam

Revela Ataques a la Seguridad Informática , Ocultos en tu ambiente de Datos, On Premise , Frontera y Nube

Actualmente los Ciberataques y Agujeros de Seguridad están consumiendo los Presupuestos de Seguridad de TI y la respuesta.

Hasta ahora ha sido complejo transitar por diversas y costosas herramientas de multiples Fabricantes de seguridad, todas son herramientas separadas y complejas de integrar.

Las empresas e industrias necesitan una solución que junte todas las propuestas en una Suite única , escalable, inteligente, con una plataforma central que consuma los datos adecuados y que esté Armada con la habilidad de reponder Automáticamente a las Amenazas de Seguridad en Ecuador.

Porque siguen siendo presa fácil las organizaciones y negocios que tienen presencia Digital?

Junto con Stellar Cyber, creemos que es debido a Complejos ambientes de seguridad con puntos ciegos, herramientas y tecnología anticuada y mucho ruido en los informes.

Los ambientes actuales consisten en herramientas físicas, virtualizadas, cargas de trabajo contenerizadas en nubes Publicas y Privadas, que crean un escenario muy complejo de administrar y con muchos retos técnicos.

En este estado es, súmamente dificil a los Equipos de Seguridad Informática , responder a las amenazas e identificar los puntos Críticos antes de que los datos e información de las organizaciones se vea comprometida o el daño esté realizado.

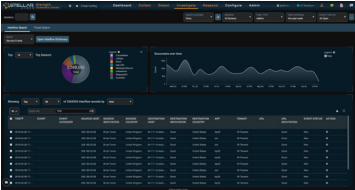

Eos, junto con Stellar Cyber resuelve esos retos complejos de Seguridad , con el primer Software de XDR a nivel Mundial (Open-Xdr)

que permite Visibilidad – Respuesta , con una plataforma que combina Funciones de Recolección Pervasiva/Penetrante de Datos, Big Data e Inteligencia Artificial a través de Machine Learning y Deep Learning.

Creemos que la solución es proveer un único set y Solución de Seguridad con tecnología simple, que se pueda implementar a través de todos los ambientes tanto Publicos como Privados y provea Visibilidad Aumentada.

Nuestra tecnología captura y correlaciona todo tipo de data, como lo son TRAFICO DE RED, LOGS, COMANDOS DE SERVIDOR , CENTRO DE COMANDO, PROCESOS, APLICACIONES, INFORMACION DE USUARIO , ARCHIVOS, y muchos otros puntos de control.

Nuestra Solución de SOC Como Servicio está implementada para que nuestros clientes no tengan que hacer gastos honerosos en Ciberseguridad, es escalable, inteligente, extensible, fullstack, y provee automatización para que el Equipo de Seguridad opere eficientemente de una vez por todas.

Finalmente y Más Importante Aún , en EOS y Stellar Cyber, creemos que la CiberSeguridad y sus Soluciones deben reducir el tiempo promedio de 200 días en Detección de una vulnerabilidad o acceso no autorizado a solo minutos para detectar y mitigar el Riesgo, Ex-Filtración de Datos y cualquier otro daño causado.

Nuestra Solución se Soc As a Service se apoya en Personal Altamente Capacitado con Certificaciones de Seguridad Informática , en tecnología Patentada y en un capturadores/agente llamado Starlight, que analiza proactivamente Red, Servidores, Contenedores Físicos y Virtuales. Los Sensores y Agentes transforman Data en Crudo a Registros Interconectados y nos alertan de manera Centralizada en nuestro SOC y Data Lakes que deduplican, correlacionan, enriquecen, indexan y almacenan la Big Data de Seguridad. Una vez analizados estos flujos complejos, corremos Analítica Compleja en los Data Sets para identificar con ALTA FIDELIDAD Agujeros y Vulnerabilidades de se Seguridad.

Nuestro personal de Seguridad está preparado para Taclear y Responder proactivamente a las amenazas de su seguridad informática de acuerdo a planes con SLA y Atención 24/7 en Ecuador y Latinoamerica.

Los casos de uso de esta solución son ilimitados.

Es importante conocer la información adecuada y responder con el personal Adecuado.

Analizamos proactivamente más de 50,000 eventos y detecciones conocidas y no-conocidas , con comportamientos avanzados y mapeados al Kill-Chain de la Ciberseguridad para actuar en etapas tempranas de ataque y evitar la ex-filtración de su valiosa información.

Al contrario de muchas soluciones del mercado, contamos con la Detección Kill-Chain completa y una colección nutrida de datos. Como Ejemplo : Detecciones en la entrega de la amenaza con SandBox de Malware, detección al momento de explotación de recursos con IDS , nos enfocamos en todo el KILL-CHAIN.

Los datos de nuestra solución son de Alta Fidelidad.

La busqueda de amenazas, se ha vuelto súmamente popular hoy en día, y buscar lo desonocido es igual de importante que detectarlo.

La investigación de eventos de Seguridad junto con la correlación de eventos y Big Data de nuestro Open-XDR ayudan a taclear y conocer en segundos temas complejos.

La Detección e investigación de Eventos con Alta-Fidelidad, es un requisito mandatorio de toda solución de seguridad, sin embargo la plataforma no está completa sin la abilidad de tomar acción. Nuestro Starlight tiene eventos de respuesta integrados.

Nuestros operadores responden a eventos creando Tickets en nuestro Sistema de Administración, disparamos Emails, Slack, y Apis de tipo Restful para enviar reportes automáticos a su departamento de Seguridad de IT y señales a los Firewalls para tomar acción apropiada del evento y sus acciones.

Contamos con plugins tipo SOAR , Phantom Cyber, Demisto, el plugin Siem envía eventos a los plugins para disparar Acciones y Playbooks que residen en la orquestación de productos y ejecución de una variedad de instrucciones que se integran mediante scripts de ejecución a otras herramientas de su ambiente de seguridad.

Nuestro agente se implementa en sus soluciones publicas y privadas x86, así como nubes de Azure, Google, AWS, entre muchas otras.

• Sensores de Red Recopilan datos del Tráfico de Red , switches y componentes.

• Agentes recopilan los eventos de sus servidores Linux y Windows.

• Sensores de Contenedor recopilan tráfico al interior de sus contenedores empresariales.

• Deception sensors actúan como HONEYPOTS para atraer lo perfudicial.

• Sensores de Appliances Virtuales recopilan informacion de su infraestructura hiperconvergente VMWARE / Hyperv / KVM.

• Nodos de Procesamiento de Datos se implementan y pueden clusterizarse para crear un escalabilidad infinita de Big Data y desde sus Almacenes de Datos para crear más BigData y Analíticas.

Información global de seguridad correlacionada.

Pioneros a nivel mundial en Open-XDR.

Esto dicen nuestros clientes

2024 Todos los derechos reservados | EopenSolutions